ILS NOUS FONT CONFIANCE

Les systèmes industriels et critiques n’ont pas été conçus pour être connectés. Pourtant, 70% de ces systèmes* le sont aujourd’hui, ce qui fait de la cybersécurité OT une priorité majeure face à la cybercriminalité.

Les attaques explosent, la maturité progresse doucement et les solutions de protection pensées d’abord pour l’IT génèrent des frictions : faux positifs en masse, perturbations opérationnelles, langage inadapté. Et pendant ce temps, les réglementations cyber redéfinissent les règles.

L’OT mérite une protection qui comprend ses contraintes. Progressive. Non-intrusive. Immuable.

* Telstra/Omdia – 2025

CAS D’USAGES

SECLAB : Parce qu’on a tous quelque chose de vital à préserver !

Depuis plus de dix ans, nous apportons la sécurité au cœur des organisations les plus stratégiques, comme le nucléaire, le militaire, le ferroviaire et le spatial.

Nous avons su mieux que personne adapter la haute-technologie pour qu’elle réponde désormais aux besoins de toutes les entreprises qui s’appuient sur des infrastructures opérationnelles.

Les produits de la plateforme Xcore

Seclab Xplore — See-First Intelligence

Seclab Xplore offre une visibilité non intrusive et une détection des attaques ou des anomalies sur vos infrastructures OT. Grâce à ses nombreuses vues métier, IT et OT collaborent enfin sur une cartographie partagée. Seclab Xplore répond aux besoins d’audit nomade ou de supervision continue.

En savoir plus sur Seclab Xplore

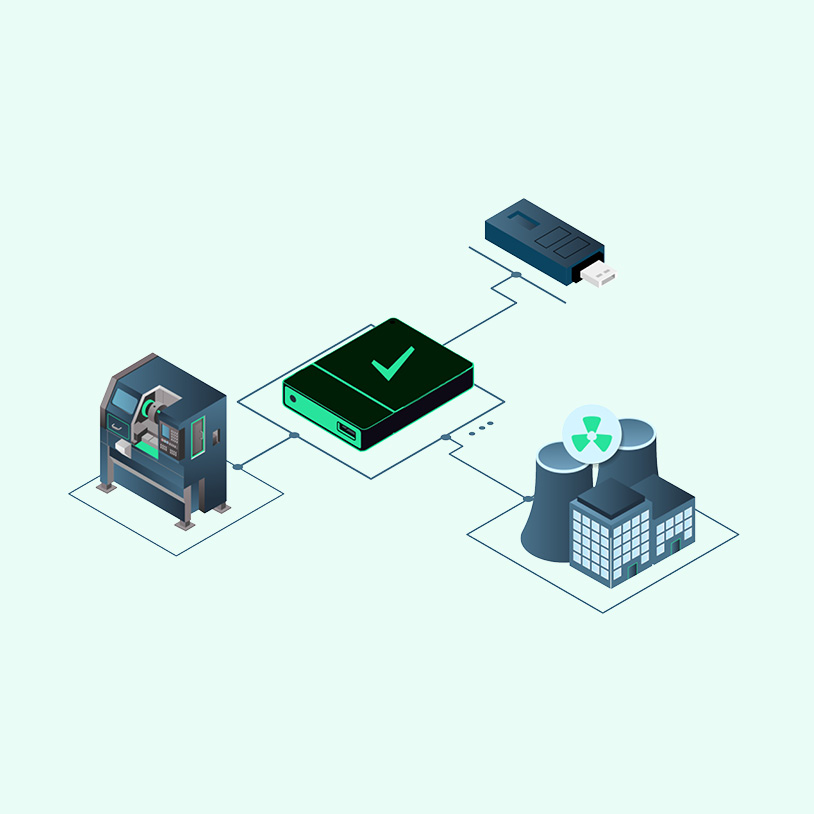

Seclab Xchange — Set-and-Forget Security

Seclab Xchange isole physiquement les actifs OT critiques du reste du réseau grâce à la technologie brevetée Electronic AirGap. Seclab Xchange ne nécessite pas d’opérations de maintenance ou de mises à jour pour maintenir son niveau de sécurité.

En savoir plus sur Seclab Xchange

Seclab Xport — Plug-and-Protect Technology

Dans l’OT, de nombreux actifs sont maintenus via des supports USB. Cette pratique constitue l’un des vecteurs d’infection les plus répandus. Seclab Xport filtre chaque transfert de fichier avant qu’il n’atteigne le système cible. On le branche et le port USB est protégé contre les attaques physiques.

En savoir plus sur Seclab Xport

Questions fréquentes